Les VPN sont vraiment le plus sûr moyen d’utiliser Internet, alors en utilisant deux VPN à la suite, est-ce mieux ? Cet article est absolument indispensable à quiconque s’intéresse aux VPN en cascade.

Tout ce que vous devez savoir sur le tunnel VPN en cascade

Si vous connaissez les VPN, il est probable que vous ayez déjà pensé que si l’utilisation d’un VPN est utile, peut-être serait- ce encore mieux d’utiliser deux VPN ? Un VPN en cascade est le terme officiel pour désigner un double VPN, ce qui est à la fois un bonus pour les utilisateurs et aussi un drapeau rouge pour les FAI et d’autres entités qui peuvent surveiller le trafic Internet. Pourquoi un drapeau rouge ? Les services VPN en cascade sont une tactique courante de personnes utilisant Internet à des fins illicites ou ayant quelque chose de vraiment précieux à cacher en raison du haut niveau de sécurité et de confidentialité élevé qu’il peut fournir.

Avant de poursuivre, je voudrais rapidement définir ce qu’est exactement un VPN. Le terme VPN, de l’anglais Virtual Private Network ou Réseau Privé Virtuel, est un moyen de connexion et d’utilisation de l’Internet public comme si c’était votre propre réseau privé. Lorsque le protocole Internet est apparu et a permis de se connecter à des réseaux locaux et privés via le téléphone ou d’autres lignes de communication, cela a instantanément créé un besoin de connexions sécurisées. Parce qu’une grande partie de ce qui était transmis via les réseaux publics était sensible sous une forme ou une autre, les utilisateurs distants ont eu besoin d’un moyen de se connecter au réseau domestique en ayant un certain niveau de sécurité et la confidentialité. Cette méthode, c’est un VPN.

Un VPN est la combinaison de deux véhicules de sécurité Internet : les connexions sécurisées et les données chiffrées. C’est le résultat du travail du secteur privé et du gouvernement des États-Unis et cela existe depuis la création de l’Internet lui-même. Il permet ainsi de créer un tunnel numérique via lequel votre ordinateur ou votre périphérique se connecte à Internet. Il contourne votre fournisseur d’accès Internet habituel pour créer une connexion directe, à partir de votre appareil, vers un serveur dédié qui authentifie et décrypte votre flux de données avant de l’acheminer vers sa destination.

Une fois le tunnel configuré, votre périphérique se connecte à Internet en secret et s’affiche avec une nouvelle adresse IP anonyme. Toutes vos données, avant qu’elles ne quittent votre appareil pour traverser le tunnel, sont cryptées pour assurer une couche de sécurité supplémentaire. Le résultat, c’est une connexion Internet privée, indétectable qui contourne les géo-restrictions et est quasi impossible à déchiffrer. Et c’est aussi le moyen le plus sûr pour quiconque de se connecter à Internet.

- Imaginez une maison dans une rue. En face de la maison, il y a une boîte aux lettres avec une adresse. Il s’agit de votre ordinateur et de votre routeur qui fait clignoter votre adresse pour que tout le monde puisse la voir. N’importe qui peut, en conduisant, voir votre adresse, et quand vous envoyez et recevez du courrier. Ils pourraient suivre votre courrier jusqu’à sa destination ou suivre votre courrier depuis sa destination jusqu’à vous. Le facteur est comme votre FAI. Il peut voir votre courrier et s’il n’apprécie pas ce que vous envoyez, ou s’il pense que vous envoyez ou recevez trop de courrier, il peut le bloquer. Ce qui est pire, alors que le facteur bricole votre courrier, celui est toujours visible et accessible à tout le monde. Il s’agit ici de votre ordinateur non protégé par un VPN.

- Maintenant, imaginez cette même maison mais avec une tente géante qui la protège, une tente à travers laquelle vous ne pouvez même pas voir. Maintenant, imaginez que vous avez creusé un tunnel à travers le plancher de cette maison qui va directement à la poste, mais pas un ancien bureau de poste, un bureau de poste sûr que vous avez choisi. Avant d’aller au bureau de poste, vous mettez votre enveloppe dans une nouvelle enveloppe anonyme. De cette façon, personne ne peut vous voir envoyer ou recevoir du courrier, et si quiconque arrive à le trouver, il ne saura pas ni sa provenance, ni sa destination. Ca, c’est ce que fait un VPN : il masque votre ordinateur afin que personne ne puisse le voir, il garde votre adresse IP à l’abri des regards indiscrets, il empêche les gens de voir lorsque vous envoyez et recevez du contenu sur Internet et le fait de manière totalement cryptée, afin que personne ne puisse, d’aucune manière, le lire.

Auparavant, la configuration d’un VPN était difficile. Il fallait a minima une connaissance pratique des protocoles Internet si ce n’est un diplôme en informatique. Désormais, grâce aux nombreuses améliorations et évolutions en termes de technologie, les VPN sont également disponibles au grand public. Les fournisseurs de service VPN comme Le VPN proposent une utilisation illimitée de leurs services pour seulement quelques euros par mois et offrent généralement des dizaines d’emplacements de serveurs au choix. Le VPN possède des serveurs dans plus de 100 pays dans le monde, fournissant ainsi la couverture la plus complète de tous les fournisseurs sur le marché.

Leur utilisation est très facile. Une fois que vous avez téléchargé le logiciel sur votre appareil, vous n’êtes plus qu’à un clic de votre connexion. Une fois que c’est fait, vous êtes autant en sécurité qu’il est possible de l’être quand vous êtes connecté à Internet. Quelque chose que je fais toujours une fois que je suis connecté au VPN est de vider mon cache et mes cookies afin qu’aucun élément stocké par inadvertance ne permette à mes données d’être exploitées sans mon consentement. Cela est particulièrement utile si votre intention est de contourner les géo restrictions ou d’éviter la géo détection.

La mise en cascade de votre VPN, également connue sous le nom de tunnel VPN en cascade, est une méthode d’utilisation d’un VPN pour créer une connexion sécurisée et cryptée à Internet afin de nicher une autre connexion VPN sécurisée et cryptée . La configuration ressemble à ceci :

Votre appareil => VPN1 => VPN2 => Internet

Tant que votre connexion se situe dans la première partie de la cascade, elle bénéficie d’un double cryptage et d’une double sécurité. Une fois qu’elle sort de la cascade, elle se retrouve protégée par la sécurité d’une seule connexion VPN.

Certains fournisseurs de VPN comme Le VPN n’autorisent pas le VPN en cascade avec leur service VPN, car le VPN en cascade est couramment utilisé pour les activités illicites sur Internet et Le VPN ne permet pas ce genre d’activité mais seulement celles qui sont stipulées dans les conditions d’utilisation. Pour information, nous allons toutefois décrire comment fonctionne une cascade VPN.

Comment configurer une Cascade VPN

La mise en place d’une cascade imbriquée est très simple et peut se faire de différentes manières. Quelle que soit la méthode que vous choisissez, vous devrez disposer d’un fournisseur Internet et d’une connexion configurée à votre domicile ou au bureau, ainsi qu’un compte auprès d’un fournisseur VPN.

Je vous assure que la mise en place d’une cascade n’est pas aussi difficile que certains sites et forums vous amèneraient à le croire. Leurs données ne sont effectivement pas à jour. Car ce n’est pas aussi compliqué qu’ils le font croire : avec la technologie d’aujourd’hui, cela se fait même en quelques clics. Le niveau d’expertise nécessaire sur Internet que de savoir comment se connecter et surfer. Car la série de mesures compliquées pour les faire fonctionner est désormais intégrée à la plupart des plateformes de fournisseurs VPN.

Méthode 1 :

- Si vous n’avez pas déjà un compte VPN, vous devrez en obtenir un. Une fois cette configuration configurée, vous devrez récupérer votre nom d’utilisateur et votre mot de passe dans la page de profil de votre compte afin de vous connecter aux serveurs VPN. Pour ma part, j’ai copié / collé le mien dans un fichier document pour plus de facilité.

- Accédez à la liste des pays avec des serveurs VPN.

- Choisissez le pays que vous souhaitez utiliser pour le premier pont puis choisissez un serveur avec le protocole que vous souhaitez utiliser. Vous trouverez plus d’informations sur les différents protocoles VPN ci-dessous.

- Cliquez sur le serveur de votre choix, entrez votre nom d’utilisateur et votre mot de passe, vous recevrez un message lors de la connexion. Votre premier pont est créé.

- Pour le deuxième pont, reprenez la liste des pays et choisissez un autre serveur pour vous connecter.

- Cliquez sur ce serveur, saisissez de nouveau votre nom d’utilisateur et votre mot de passe. La deuxième connexion est faite.

- Surfez et utilisez Internet avec le plus haut niveau de sécurité qui existe sur le marché. Cette méthode est valide pour un seul appareil et peut être utilisée avec n’importe quelle connexion Wi-Fi ou LAN.

Deuxième méthode :

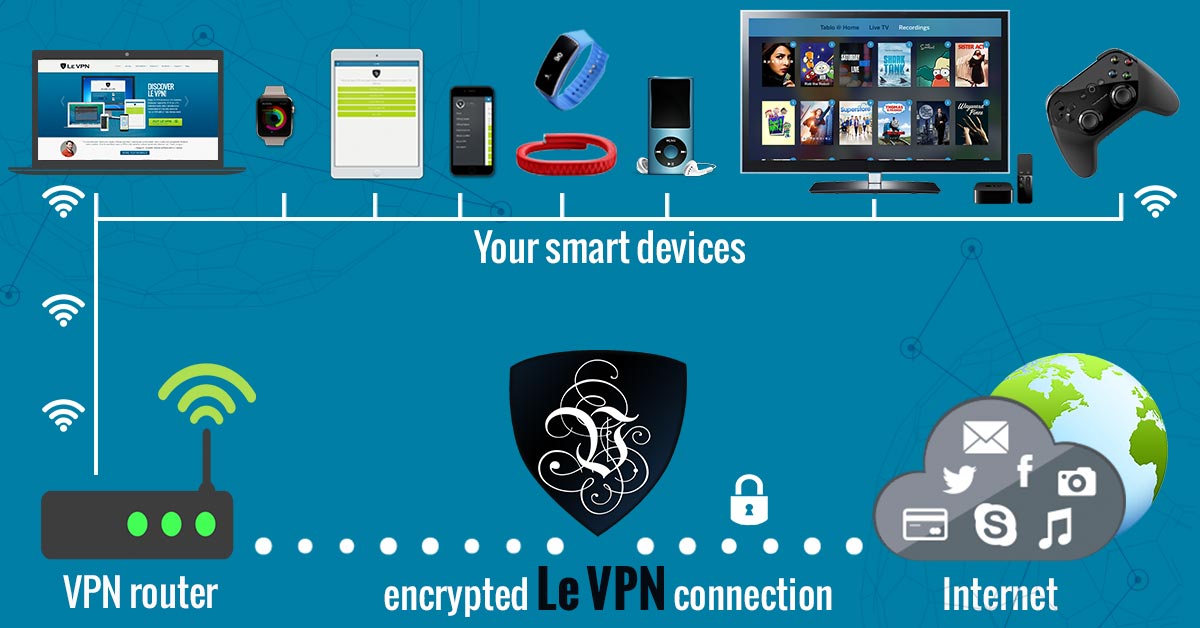

- Achetez un routeur pour votre maison ou votre bureau avec la technologie VPN déjà préinstallée. Cela signifie que chaque fois que vous vous connectez à Internet, vous serez automatiquement acheminé via un tunnel VPN sans même avoir à le configurer. Vous devrez évidemment acheter un service VPN et Le VPN se fera un plaisir de vous aider : Le VPN s’est associé à Flash Routers et à SABAI Technology pour fournir des routeurs VPN intégrés.

- Allumez votre ordinateur et téléchargez le logiciel VPN.

- Accédez à la liste des pays avec des serveurs VPN et choisissez-en un.

- Cliquez pour vous connecter, entrez votre nom d’utilisateur et votre mot de passe. Puis vous mettez le tunnel VPN de votre ordinateur en cascade avec le tunnel créé par votre routeur et vous pouvez surfer à volonté. Cette méthode est bonne pour un environnement domestique ou professionnel où le réseau local peut être protégé par un routeur VPN et les périphériques individuels peuvent obtenir la sécurité supplémentaire d’un VPN. Le seul inconvénient est que vous devrez acheter plus d’un compte VPN, car la plupart des fournisseurs VPN comme Le VPN n’autorisent pas la connexion VPN en cascade ou une double connexion VPN (même si deux connexions simultanées sont autorisées mais sur deux périphériques différents, comme sur votre smartphone et votre ordinateur).

Troisième méthode :

- Achetez deux routeurs avec VPN intégrés et obtenez un compte VPN.

- Installez une configuration imbriquée avec les routeurs, en utilisant différents serveurs VPN pour chacun.

- Et voilà ! Vous et tous les périphériques qui se connectent à Internet via votre routeur / réseau Wi-Fi seront automatiquement connectés à une cascade de routeurs VPN.

- Surfez à volonté en sachant que vous, votre famille, votre entreprise et tous vos appareils connectés à Internet sont aussi sûrs, en sécurité et anonymes que possible.

Veuillez noter que la connexion en cascade VPN n’offre pas beaucoup de valeur ajoutée, car une connexion VPN sécurisée avec Le VPN est suffisante pour protéger vos activités Internet qu’il s’agisse de vous en tant qu’individu, de votre famille ou de votre entreprise. Un seul compte Le VPN peut protéger tous les périphériques à l’aide de la configuration du routeur sans utiliser le mode VPN en cascade.

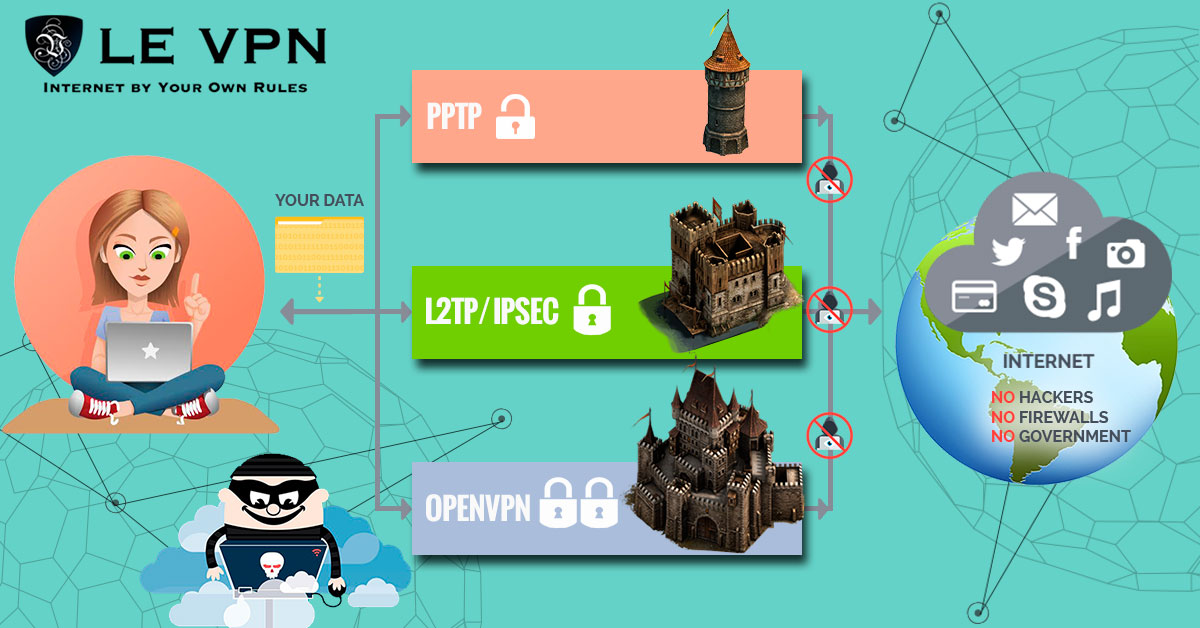

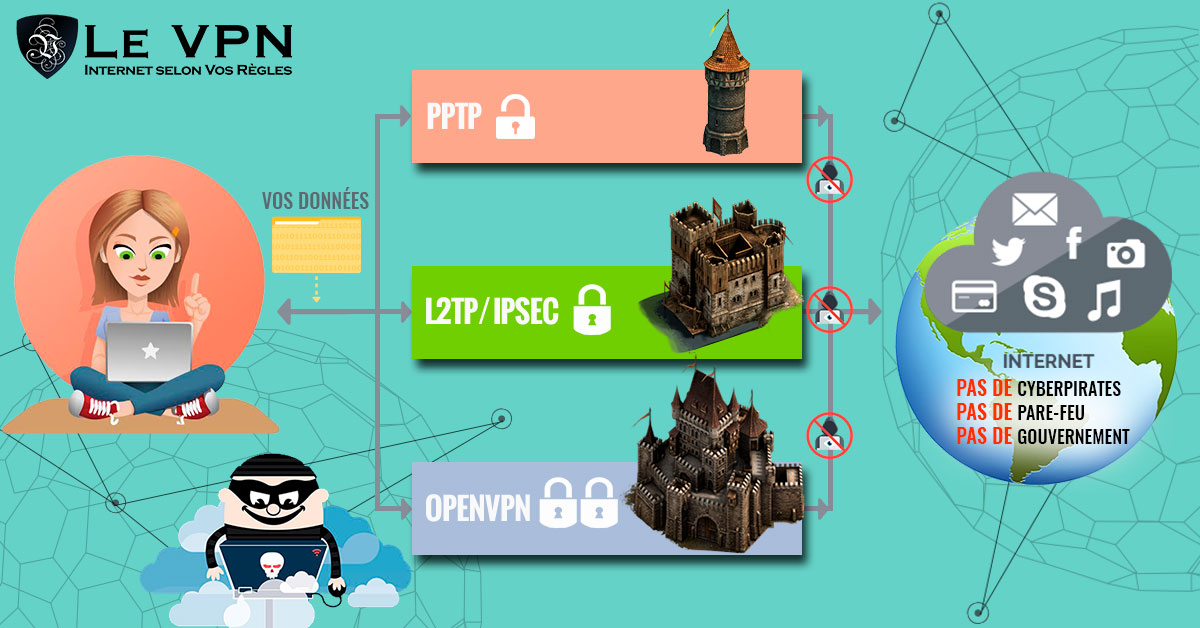

Tous les protocoles VPN ne se ressemblent pas

Ces dernières années, grâce aux nombreux progrès de la technologie VPN, 3 protocoles spécifiques avec des degrés divers de sécurité ont été développés. Ce sont les protocoles PPTP, L2TP et OpenVPN.

PPTP, le protocole de tunnel point-à-point, est la forme la plus ancienne et la moins sécurisée. Il crée la connexion sécurisée mais n’utilise pas le cryptage. Il offre une sécurité de base, comme logiciel anti-virus, anti-malware et comme l’une des meilleures pratiques sur Internet. Il est en cela généralement utilisé pour le surf sur le Web et les interactions Internet de premier niveau.

L2TP, le protocole de tunnel de niveau 2, représente la prochaine génération. Il inclue le cryptage de haut niveau ainsi que des connexions sécurisées pour garantir la vie privée et la sécurité. Ce protocole est plus adapté à la navigation Web plus sensible, comme le fait de vous connecter à votre banque en ligne ou d’effectuer d’autres transactions financières. L’inconvénient, c’est que cette couche supplémentaire de sécurité crée un peu plus de temps de connexion qu’avec le protocole PPTP. OpenVPN est un VPN open source et c’est le meilleur disponible aujourd’hui. Il utilise le plus haut niveau de cryptage et d’authentification sur les connexions sécurisées pour fournir le plus de sécurité et de sécurité disponible. Les principaux avantages d’OpenVPN incluent la possibilité de contourner la plupart des pare feux et des restrictions réseau / FAI.

- D’après mon expérience, le délai de réponse n’est généralement pas un problème, sauf si vos activités sur le web requièrent une large bande passante. Si c’est le cas, il y a une bien meilleure solution. Le VPN offre une connexion HybridVPN qui combine le VPN le plus rapide disponible avec SmartDNS pour débloquer et diffuser des médias numériques géo référencés.

Devriez-vous utiliser un VPN en cascade?

Si la mise en cascade VPN offre de nombreux avantages, notre réponse est que vous ne devriez pas utiliser de VPN en cascade. L’utilisation d’une seule connexion VPN cryptée devrait être suffisante pour tout internaute afin de rester en sécurité en ligne. Pas besoin d’utiliser une connexion VPN doublée ou de VPN en cascade et de ruiner votre réputation en ligne avec votre fournisseur de services Internet et votre fournisseur VPN qui seront en mesure de le détecter et de vous bloquer par précaution. Oui, Internet fourmille de dangers, même si on considère le fait qu’il existe des millions de virus et de logiciels malveillants qui cherchent à prendre le contrôle de votre appareil et de toutes vos données personnelles, et il peut toujours y avoir une fuite de données qui permettra à quelqu’un d’accéder à votre compte Facebook, ce qui potentiellement peut être embarrassant, ou à votre compte bancaire, ce qui peut avoir des conséquences catastrophiques. La nécessité d’avoir un service VPN fiable est claire. Il est accessible, facile à utiliser et vous fera économiser des heures incalculables de maux de tête et de dépenses, alors il n’y a juste aucune raison d’attendre. Abonnez-vous à Le VPN avant qu’il ne soit trop tard.

*Article mis à jour le 15 février 2019.*

OFFRE EXCLUSIVE

LES 3 PREMIÈRES ANNÉES À 2,22 €/MOIS

PAS DE JOURNAL

100+ LOCALISATIONS

P2P autorisé

Facile à utiliser

Garantie de 30 Jours

Assistance amicale

Bitcoin accepté

Vitesse de l'éclair

Article rédigé par Vuk Mujović (traduit de l'anglais) @vukmujovic

Vuk Mujović est le fondateur de MacTíre Consulting, un analyste, expert en gestion de données, et un écrivain de longue date sur tout ce qui concerne les affaires et la technologie. Il est l'auteur de blogs, d'articles et d'articles d'opinion visant à aider les entreprises et les particuliers à se développer sans compromettre leur sécurité. Vuk est un auteur invité régulier du blog Le VPN depuis janvier 2018, où il donne son avis d'expert sur les sujets liés à la cybersécurité, la vie privée, la liberté en ligne et la protection des données personnelles. Il partage également souvent ses conseils et ses meilleures pratiques en matière de sécurité sur Internet et de sécurité numérique des particuliers et des petites entreprises, y compris certaines manières différentes d'utiliser un VPN.

Commentaires (4)

cool mais comment active un vpn en cascade sur Android

Bonjour, comment les FAIs peuvent elles détecter que j’ai deux vpn en cascade si je suis complètement anonyme ?

Bonne question. Je me la pose aussi. Pour moi ce n’est pas trop logique, car le premier VPN utilisé doit normalement cacher le second.

A partir du moment où on active un seul VPN, le FAI sait qu’on utilise un VPN mais il ne peut en connaitre le nombre car une fois le premier VPN passé, les pistes sont brouillées.

Ce qui amène à 2 conclusions:

– en théorie, l’utilisation d’un seul VPN suffit. En activer plusieurs risque surtout de ralentir sa connexion.

– activer plusieurs VPN est nécessaire seulement si on ne fait pas confiance aux autres VPN. Pour moi, ça revient à créer une forme de réseau TOR.

Je dis ça je ne suis pas expert ! C’est juste ce que je pense avoir compris.

En effet utiliser un VPN cache le second, l’avantage du BON en cascade permet de cacher a la fois l’utilisateur du serveur que vous visitez et a la fois le serveur de FAI, en principe pour cela un seul BON suffit mais il existe des méthodes pour dé-annonimiser une connexion que se soit avomec Tor ou pas,

L’idée c’est de passer par plusieurs serveur en cryptant le trafic a chaque fois, pour rendre ce travail plus difficile