La Seguridad De Aplicaciones Móviles: Las aplicaciones móviles hacen del mundo un lugar mucho más pequeño, para ti y para los criminales de internet. ¿Cuáles son los problemas de seguridad y privacidad de las aplicaciones móviles?

Problemas De Privacidad De Aplicaciones Móviles Que Nos Conciernen A Todos

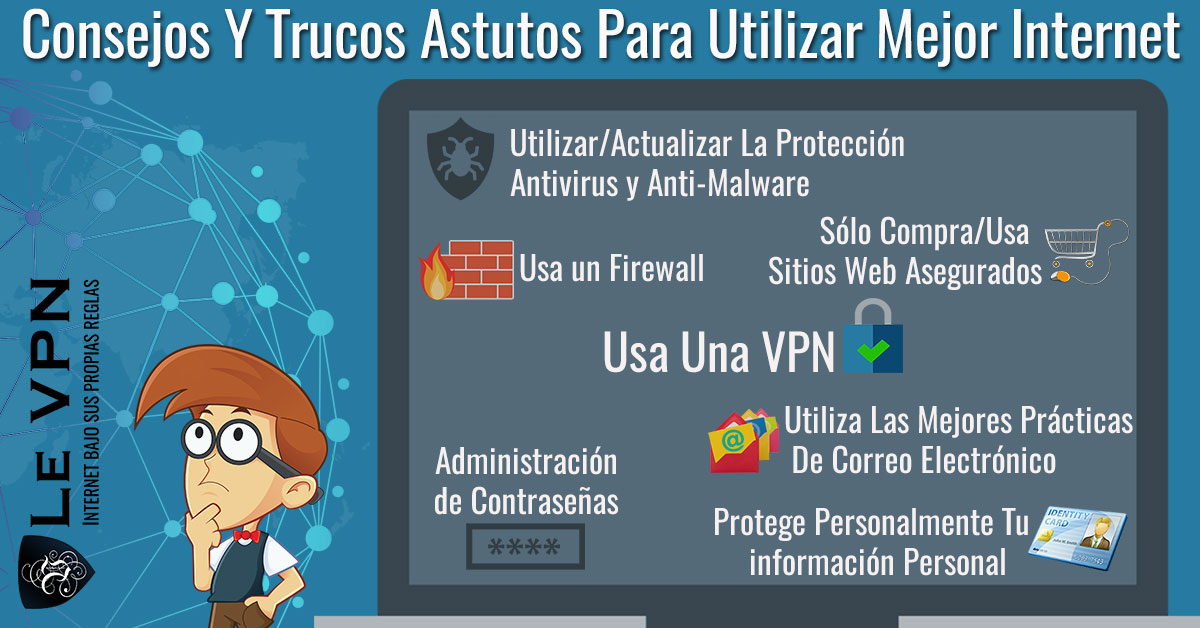

El placer del móvil es que es móvil. La capacidad de llevar un dispositivo a cualquier lugar, casi a todas partes, y poder conectarnos a la World Wide Web ofrece una libertad sin precedentes. Las ventajas son obvias, la comunicación instantánea en todo el mundo. Puedes chatear con amigos, hablar con la familia, jugar juegos en línea, utilizar las redes sociales, dirigir negocios, administrar finanzas, compartir imágenes, controlar dispositivos remotos y así sucesivamente. Las desventajas no son tan obvias y comienzan con la conexión que tienes. En casa tienes el lujo de usar un sistema de propiedad privada y un sistema configurado con cortafuegos, protección antivirus y antimalware. Circulando libremente, donde quieras que estés, estás a merced de cualquier torre celular o conexión Wi-Fi que esté cerca.

Cuáles Son Los Problemas De Seguridad De Aplicaciones Móviles

Es mejor decir cuáles no son problemas de seguridad del teléfono móvil. Cada aspecto de tu dispositivo móvil, desde su software hasta el hardware, la conexión telefónica, la conexión a internet, y lo más importante, las aplicaciones que usas, proporcionan una vía para las amenazas de seguridad. Cuando se trata de aplicaciones, internet y la conexión a internet, hay dos tipos de amenazas: amenazas generadas por el usuario y amenazas externas. Las amenazas generadas por el usuario incluyen cómo te conectas, dónde te conectas, qué haces cuando estás conectado y, finalmente, con quién te conectas. Las amenazas externas incluyen cosas como virus, malware, vigilancia, pérdida de datos y más.

Es mejor decir cuáles no son problemas de seguridad del teléfono móvil. Cada aspecto de tu dispositivo móvil, desde su software hasta el hardware, la conexión telefónica, la conexión a internet, y lo más importante, las aplicaciones que usas, proporcionan una vía para las amenazas de seguridad. Cuando se trata de aplicaciones, internet y la conexión a internet, hay dos tipos de amenazas: amenazas generadas por el usuario y amenazas externas. Las amenazas generadas por el usuario incluyen cómo te conectas, dónde te conectas, qué haces cuando estás conectado y, finalmente, con quién te conectas. Las amenazas externas incluyen cosas como virus, malware, vigilancia, pérdida de datos y más.

- Según fuentes, el usuario promedio de teléfonos inteligentes tiene 26 aplicaciones instaladas y, prácticamente, todas tienen algún tipo de problema de seguridad. Las aplicaciones normalmente necesitan usar los datos de tu dispositivo para funcionar, esto significa concederles permisos para acceder a él. El mayor problema es que a muchas, si no la mayoría de las aplicaciones, se les conceden permisos que no deberían tener y que te ponen en riesgo. Realmente, ¿un juego necesita acceder a tus contactos?, o ¿enviar correos electrónicos?

Las conexiones que realizas con tus dispositivos móviles son casi 100% inalámbricas. De hecho, en extrañas ocasiones un teléfono o tableta están conectados directamente a internet o incluso, para el caso, a una computadora. Ya sea a través de las torres telefónicas, Wi-Fi o Bluetooth, estas conexiones pueden ser monitoreadas, rastreadas y hackeadas. Proporcionan un medio de entrada para virus, malware e invasión de tu privacidad no deseada. Estas conexiones no son seguras para el uso sensible de internet y son vías a través de las cuales los hackers, ISP y gobiernos pueden monitorearte o invadir tu dispositivo. Dado que la mayoría de las aplicaciones no incluyen una característica de seguridad, o no se pueden proteger, esto significa que son accesibles para quien tiene la habilidad de hacerlo.

- No todas las conexiones a internet son iguales. En los viejos tiempos, sólo existía HTTP. Esto significa protocolo de transferencia de hipertexto y es el medio por el cual la información, tus datos, se envía a través de internet. Esta conexión no es segura y es completamente abierta para interceptar, monitorear, rastrear, hackear y robar. Ahora hay un nuevo protocolo, HTTPS. Esto significa protocolo de transferencia de hipertexto protegido y es también conocido como HTTPS.

Dónde te conectas también puede desempeñar un papel importante en tu seguridad, la de tu dispositivo y tus datos personales. Los cibercafés, las conexiones Wi-Fi públicas y otros métodos no seguros de acceso a internet NO SON SEGUROS. Estos recursos, aunque son una bendición para la sociedad, a menudo están desprotegidos y son un lugar de caza para todas las cosas malas. Los virus y el malware pueden dirigirse fácilmente a estas conexiones buscando dispositivos no protegidos, los hackers pueden usar las conexiones para acceder a tu dispositivo, robar tus datos o peor. Para complicar el problema están las aplicaciones en tu teléfono. Estos bits de software a menudo se conectan a la web cuando no eres consciente de que están enviando todo tipo de datos sobre ti y tu ubicación a través de internet.

Lo que haces cuando estás conectado puede significar la diferencia entre años de uso de internet sin complicaciones y una vida desentrañando los efectos posteriores del robo de identidad, el fraude y otros crímenes perpetrados a través de la red. Mantener tu tráfico restringido a sitios seguros y usar solamente las aplicaciones más confiables significa menos ataques de virus, menos malware instalado en tu computadora, menos recopilación de datos y menos posibilidades de pérdida de datos. Algunos tipos de sitios que sería bueno evitar incluyen bajo perfil de juego, obtener ricos esquemas rápidos y ciertas salas de chat.

- El Instituto Nacional de Seguridad dice que el 97% de todas las aplicaciones estudiadas tienen algún tipo de problema de privacidad. En términos de seguridad, el 86% carecía de las formas más básicas y el 75% no cifraba los datos recopilados. Todo lo que se necesita es un poco de información sobre ti. Un sombrero negro puede utilizar esa pequeña parte para minar otras bases de datos para construir un perfil completo. Las bases de datos están disponibles a través de la red, por medio de fuentes legítimas y no tan legítimas.

Con quién te conectas puede no parecer importante hasta que empieces a leer sobre todas las personas que han sido robadas, acosadas, atacadas, violadas y asesinadas después de conocer a alguien en internet o a través de una aplicación de redes sociales. Internet es un lugar donde cualquier persona puede conocer a cualquiera en cualquier momento del día, y hacerlo en buena parte de una manera no regulada e inexplicable. El surgimiento de las redes sociales sólo ha hecho más fácil para los criminales encontrar, captar y cazar inocentes. Las mentes débiles, inmaduras, jóvenes y susceptibles pueden ser fácilmente desviadas y eso no tiene en cuenta la sofisticación del crimen de internet en la actualidad. Mira nuestra lista de aplicaciones de redes sociales más peligrosas que utilizan los niños. Confía en mí cuando digo que tú también puedes ser engañado para entregar dinero a un fraude.

Principales Amenazas De Seguridad De Las Aplicaciones Móviles

- Almacenamiento de datos inseguro.

Esto incluye tus datos personales, así como tokens de autenticación, historial, contraseñas, cookies, datos de ubicación y más.

- Servidores inseguros.

Los servidores que están siendo utilizados por las aplicaciones de hoy en día son cada vez mejores, pero esto no significa que se están asegurando correctamente. Las vulnerabilidades de los servidores permiten a los piratas informáticos acceder y robar datos.

- Conexiones inseguras.

Incluso si una aplicación está configurada para ejecutarse en https, eso no quiere decir que lo haga. Con demasiada frecuencia, estas conexiones volverán a una conexión http con el fin de aumentar la velocidad/disminuir el ancho de banda. Las conexiones no seguras significan que cualquier información que transmites a través de una aplicación es libre de ser vista por cualquier persona que desee hacerlo.

- Manejo inadecuado de la sesión.

El manejo apropiado de la sesión significa que te desconectas después de tantos minutos de inactividad. Las malas aplicaciones, la mayoría de ellas, te mantendrán conectado indefinidamente o hasta que te desconectes.

La privacidad de las aplicaciones de redes sociales es una gran preocupación porque voluntariamente brindamos mucha información cuando las usamos. Facebook es, por lejos, el problema de seguridad más grande y más apremiante para los dispositivos móviles porque es la red social más utilizada. También es la mayor plataforma de redes sociales con el mayor número de aplicaciones subsidiarias y todo disponible con solo hacer clic en un ícono en tu dispositivo con pantalla táctil. Por encima de todas las aplicaciones disponibles a través de Facebook, y de todos los datos que esas aplicaciones han recopilado y compartido sobre ti, Facebook se está convirtiendo rápidamente en el método preferido para iniciar sesión en sitios web. En lugar de tener que registrarte e iniciar sesión en todos los sitios, ahora ¡puedes dejar que Facebook se encargue de eso por ti! Y te exponga a un nuevo camino de peligro. Para ser claros, Facebook no hace ningún esfuerzo para ocultar la recopilación de tus datos, la recopilación de tus datos por medio de sus aplicaciones subsidiarias y su intercambio para el beneficio de tu “experiencia” y el balance de Facebook.

En el lado positivo, Facebook también tiene uno de los programas de autenticación más difíciles, por lo que es menos probable encontrar depredadores que lo utilizan. Dicho esto, no es imposible encontrar fraudes y estafas en la plataforma. Un tipo de fraude se centra en opciones binarias. Las opciones binarias son una manera “simplificada” de negociar en los mercados financieros, en gran medida no regulada, y es la herramienta preferida de los artistas de las estafas que prometen hacerte rico rápido. Los objetivos se convierten en amigos de los llamados gurús comerciales y se sienten atraídos a pagar por los grupos comerciales privados para obtener consejos ganadores y depositar dinero con los brókeres de estafas para que el gurú pueda ganar una comisión.

- Una vez que te conectas a una aplicación o un sitio web con tu Facebook u otras redes sociales, el anonimato desaparece.

Google+ es el intento fallido de Google para entrar en las redes sociales. También es el 2do método más popular para iniciar sesión en aplicaciones y sitios web sin tener que introducir los detalles de tu cuenta, y un furioso recopilador de datos. Aunque podemos suponer que Google está utilizando tecnología innovadora de última generación, no es infalible y todo este acceso a aplicaciones, recopilación de datos y almacenamiento está ocurriendo en la nube, por lo que es especialmente vulnerable a la pérdida. Lo que hace que Google+ y Google sean de un interés particular es la App Store, un lugar donde puedes encontrar una aplicación para hacer cualquier cosa y a un bajo precio. Google toma algunas medidas para supervisar lo que está pasando, pero no es suficiente.

Glow, y aplicaciones como esta, está destinada a ayudar a las mujeres a hacer un seguimiento de su salud. La aplicación requiere que ingreses demasiados datos personales, rastrea la actividad sexual y los ciclos mensuales, y viene con muy pocas funciones de seguridad. Cuando Glow empezó en el mercado, fue objetivo de un organismo de defensa del consumidor que encontró que se podía acceder a los perfiles de los miembros con el esfuerzo de unas pocas horas. Desde entonces, la seguridad se ha mejorado, pero las vulnerabilidades siguen existiendo. En pocas palabras, si este sitio es hackeado o si tu conexión es monitoreada, se perderá información muy sensible.

Aplicaciones novedosas, como Linterna, Crack the Whip y La Corneta de Aire son divertidas cuando obtienes tu teléfono inteligente por primera vez, pero pronto pierden su lustre. Teniendo en cuenta que estas aplicaciones a menudo tienen acceso a tus contactos, historial de navegación, correos electrónicos y fotos, puedes preguntarte en primer lugar por qué se descargan. Es porque la mayoría de las compras/descargas de aplicaciones son impulsivas y los creadores de aplicaciones saben esto. Ellos usan estas aplicaciones para recopilar datos y crear bases de datos para venderlas al mejor postor.

Las aplicaciones de lealtad del consumidor son una forma popular para que los comerciantes agreguen valor a sus clientes. También son un medio de recopilar datos sensibles y pueden poner en riesgo tu información financiera. Starbucks es una empresa de alto perfil interrumpida por almacenar información de la tarjeta bancaria de los miembros, incluyendo las contraseñas. Si una de las empresas más grandes del mundo no está haciendo un buen trabajo con tus datos ¿qué puedes esperar de todos los demás?

Todas las aplicaciones de citas, sin duda. Las aplicaciones de citas son una de esas cosas en las que tienes que ingresar una gran cantidad de datos personales sólo para usarlas. Mientras que muchas de ellas están intentando legítimamente conectarte con la persona de tus sueños, todas también están recopilando datos y construyendo bases de datos. Lo peor implica recopilar archivos y perfiles para venderlos en el mercado abierto; lo mejor implica solo utilizarlos para uso interno, pero, en ambos casos, los datos están expuestos al robo y pérdida. Un estudio en el Reino Unido encontró que las mejores aplicaciones de citas en la tienda de aplicaciones iOS eran culpables de fuga de datos, incluyendo perfiles de Facebook, fotos, ubicación y mucho más.

Cada aplicación de seguimiento de fitness, sin duda. A primera vista, las aplicaciones de seguimiento de fitness son excelentes, y realmente lo son. Nos ayudan a hacer un seguimiento de lo que hacemos y nos animan a ser más activos y llevar una vida más saludable. Con ese fin, no es ninguna sorpresa encontrar compañías de seguros que promueven el uso de estas aplicaciones de seguimiento hasta que lo piensas. Las aplicaciones recopilan datos y a las compañías de seguros les encantan los datos. Los utilizan para llenar sus tablas actuariales con el fin de calcular las mejores tarifas y compilar archivos sobre nosotros individualmente para que puedan aplicar esas tarifas a nosotros. Al mismo tiempo, estas aplicaciones, incluidas Apple Watch, Fitbit y más, hacen un seguimiento de nuestra ubicación a través del GPS y emplean características de seguridad de bajo nivel.

Pokémon Go. Sí, el juego más popular del mundo te pone en riesgo. El juego obtiene acceso completo a tu dispositivo móvil y, no sólo rastrea tu ubicación en tiempo real, sino que permite a otros usuarios atraerte con la promesa de las riquezas Pokémon. Dentro de los primeros días del lanzamiento de la aplicación Pokémon Go, aparecieron informes de las fechorías cometidas por usuarios que abusaban de la aplicación.

Tu coche puede poner tu dispositivo móvil en riesgo, y viceversa. Se encontró que muchas aplicaciones proporcionadas por los fabricantes de automóviles y la industria automotriz tenían un defecto fatal… no se desconectan automáticamente cuando vendes tu coche. De hecho, no se desconectan en absoluto. Un estudio encontró que todavía se podía tener acceso a los coches usados una vez vendidos a un 2do o incluso 3er propietario y controlarlos por el teléfono del usuario original. El problema es que el reinicio de un dispositivo, del teléfono o del coche, hace poco para borrar los datos que se almacenan en la nube sin conexión. Este problema existe en otras áreas de Internet de las Cosas, que también podría convertirse en un tema mucho más grande en el futuro.

Las casas inteligentes, las empresas inteligentes e Internet de las Cosas, en general, son vulnerables a esta forma de ataque. No sólo eso, sino que tienden a almacenar los datos de los propietarios originales, así como hacer un avance para el abuso en cualquier dirección. Teniendo en cuenta el valor puesto en los datos, piensa en el valor puesto en una década de vida en un hogar inteligente, o años de conducir un coche que puede estar directamente vinculado a ti, tus registros financieros, tus registros de salud y el historial de navegación web.

La Mejor Aplicación De Seguridad Móvil

Mientras que una VPN no puede impedir que tú brindes tu valiosa información, caigas preso de los avances de un depredador de internet o dejes que sitios web inicien sesión por ti, puede mantener tu privacidad segura y tu uso web anónimo para que nadie sepa quién eres, a menos que se lo digas. Hace esto ocultando tu identificación, enmascarando tus marcadores digitales de los ordenadores y haciéndote aparecer como un fantasma sin rumbo a través de la máquina. VPN significa red privada virtual y es la forma más avanzada de seguridad personal/empresarial que puedes utilizar en internet.

Es una combinación de software que descargas en tus dispositivos, incluidos dispositivos móviles con tecnología Android e iOS, y una red de servidores VPN dedicados. Mientras que alguna vez estuvo disponible solo para las grandes empresas, gobiernos y personas con la habilidad y el dinero para ejecutar una red VPN, ahora está disponible comercialmente. Le VPN acaba de lanzar la última versión de su Android VPN app e iOS VPN app, la tecnología más avanzada disponible para luchar contra las amenazas de seguridad de teléfonos móviles.

Las VPN funcionan utilizando una combinación de tecnologías. En primer lugar, antes de que tus datos se transmitan desde tu computadora a través de internet, se vuelven a empaquetar en una forma anónima y se encriptan para que no puedan rastrearse a tu computadora. Después, los datos se transmiten al servidor VPN antes de pasar a internet. Cuando se mueve hacia internet, lleva una nueva dirección IP. Esto significa que tus conexiones son seguras y tu identificación está completamente enmascarada para que ninguna influencia externa pueda atacar o afectar tus conexiones, y los únicos sitios web/aplicaciones que sabrán quién eres son a los que tú mismo les digas.

Los teléfonos inteligentes y dispositivos móviles están aquí para quedarse, eso es un hecho. Esto significa que vamos a tener que seguir utilizando las aplicaciones, independientemente de sus riesgos de seguridad, lo que lleva a la necesidad de una VPN. Si estás utilizando un teléfono inteligente o un dispositivo móvil para acceder a internet, necesitas una VPN. No esperes hasta que sea tarde, ¡obtén Le VPN!

|

¡Internet bajo sus propias reglas! |

Le VPNdesde 4,95$/mes |

OFERTA EXCLUSIVA

-78% EN PLANES DE 3 AÑOS

SIN REGISTROS

SERVIDORES EN 100 UBICACIONES

P2P PERMITIDO

FÁCIL DE USAR

30 DÍAS DE GARANTÍA

SOPORTE AMABLE

ACEPTA BITCOIN

VELOCIDADES ULTRA VELOCES

Escrito por Paola Rinaldi @LeVPN_Espanol

Paola Rinaldi es una traductora, transcriptora y escritora freelance que colabora con Le VPN desde julio de 2015 administrando las redes sociales, traduciendo artículos originales del inglés y escribiendo habitualmente en el blog en español. Como escritora del blog de Le VPN en español escribe artículos de interés y noticias actuales acerca de todo lo relacionado con la seguridad y privacidad en internet, el entretenimiento y la protección de datos personales para mantener a la audiencia hispanohablante informada. Es fundadora de Trebinaldi Translations, una agencia de traducción independiente.

Comments (1)

Un buen articulo, gracias.